Requisitos de SOC e sua importância para a Maturidade

Você já mapeou seus requisitos hoje?

Depois de alguns anos em operações de #SecOps você começa a perceber a diferença “FAZER” e “SABER FAZER” ou “PODER FAZER”.

O problema

Dentro de uma gestão de #SOC a correta identificação, priorização e resolução dos requisitos de #SOC é um dos principais elementos para o sucesso e isto está diretamente ligado à qualidade do seu processo de “Gestão dos Requisitos”.

Seja em uma ferramenta como #SIEM, #EDR, #XDR ou qualquer outra, ou ainda em processos como #Playbook e #Runbook, a ação de “fazer” é uma condição de ação que requer tanto a instrução de “quando” deve ser executada quanto de “como” deve ser executada, portanto aprendemos o valor e a importância do que hoje chamamos de “Criar a Capacidade de Agir”.

Contextualizando o Problema

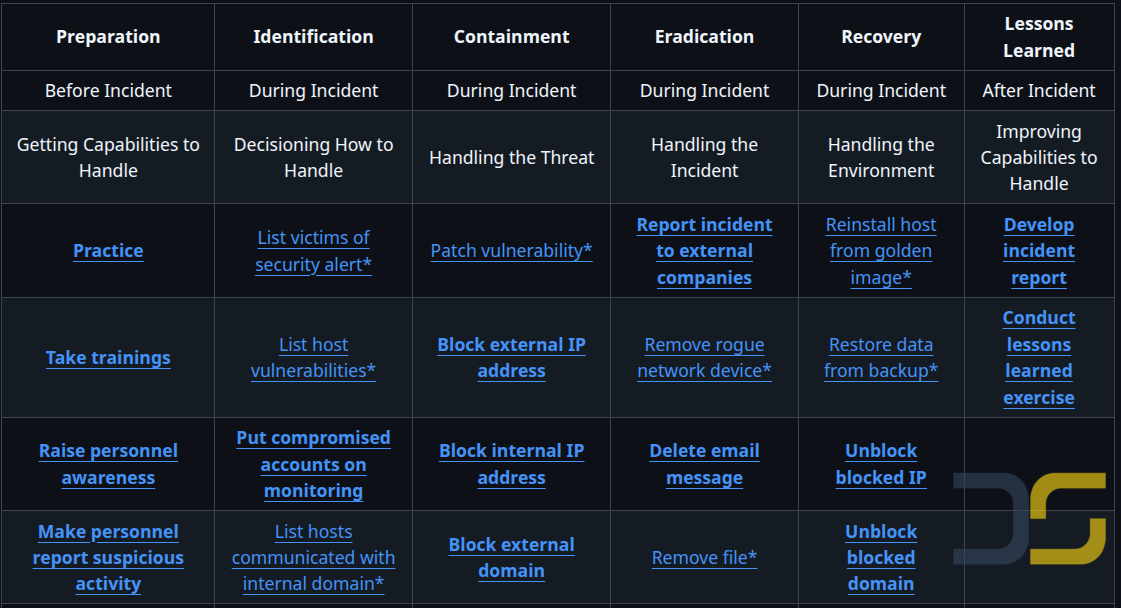

Um exemplo prático disto é o RE&CT Framework, que carinhosamente adaptamos na imagem abaixo, que mostra que para uma simples ação de execução “fazer” podem existir ao menos 6 outras ações de “requisitos” :

Saber agir:

Quando agir: Ter instrução e discernimento (Conhecimento Explicito ou Tácito) para identificar as situações que levarão à execução em questão.

Ex: Alerta de Detecção de Ameaça com instrução clara do Caso de Uso e Cenário de Ameaça.

Como agir: Ter instrução e discernimento (Conhecimento Explicito ou Tácito) para executar a atividade em questão.

Quando não agir: Ter instrução e discernimento (Conhecimento Explicito ou Tácito) para identificar quando não seguir as ações previamente planejadas por um possível impacto que ela trará.

Ex: Não efetuar o bloqueio do endereço MAC do dispositivo que está gerando o alerta na rede pois você identificou que o MAC é do Next-Hop Gateway da rede.

Este é exatamente o principal ponto de risco para operações de #SOC baseadas em automação como estratégia fundamental com tecnologias como #SOAR ou #RPA.

Tipos de conhecimento e o fluxo de atualização.

Ter os recursos para agir:

Hardware: Você possui os recursos de infraestrutura necessários para suportar a atividade.

Ex: Equipamento da instituição.

Software: Você possui os recursos de software necessários para suportar a atividade.

Ex: Software de VPN instalado no equipamento da instituição.

Acessos: Você possui os recursos de acesso necessários para suportar a atividade:

Ex:

Acesso de Rede: Credencial e Autorização no serviço de VPN para os recursos necessários.

Acesso ao Objeto: Credencial e Autorização no Firewall ou Switch corporativo onde você fará o bloqueio.

Acesso ao Conhecimento e Suporte: Credencial e Autorização na ferramentas de suporte à sua base de conhecimento, gestão de tickets, documentações de fabricante, entre outros.

Exemplo da tabela de referência no RE&CT.

Aplicando o conceito

Engenharia de Detecção

Devido à estas situações os #Engenheiros de #SOC começam a perceber que uma ferramenta de #SIEM, por exemplo, não “detecta” ou “correlaciona” mas sim que tem a “capacidade de detectar” e a “capacidade de correlacionar”, desde que devidamente instruída.

Engenharia de Resposta

Da mesma forma sua capacidade real de resposta está ligada a possibilidade de que a “ação” proposta nos #playbooks e #runbooks sejam possíveis de realizar, efetivas e eficazes no momento necessário.

O processo de resposta a incidentes é fortemente sensível ao tempo e portanto não é aconselhável que os requisitos necessários tenham que ser trabalhados durante o incidente.

Fechamento

Por estes motivos a Gestão dos Requisitos de SOC é um dos principais pontos para uma operação SOC e MDR efetiva e eficaz.

Este tema é de responsabilidade do processo de Governança do SOC, com três principais atores:

Arquiteto de SOC: Responsável pelo entendimento dos serviços de SOC a serem executados e identificar os requisitos necessários para execução.

Gerente de SOC: Responsável por fornecer os recursos necessários para que os requisitos possam ser atendidos e viabilizando a definição de prioridades com base nas prioridades do negócio.

Escritório de Governança do SOC: Responsável pela condução dos planos de ação e acompanhamento das atividades de atendimento dos requisitos.

A correta Gestão dos Requisitos de SOC, principal atividade da Maturidade 2 - Managed), lhe dará a possibilidade de evoluir de:

Operação com Interesse em Detectar e Reagir: Maturidade 1 (Initial)

para:Operação com Capacidade de Detectar e Reagir: Maturidade 3 (Defined)

Maturidades de SOC com referencias no CMMI

Calma que o problema não acabou ai… Agora você pode querer evoluir de:

Operação com capacidade de Detectar e Reagir: Maturidade 3 (Defined)

para:Operação assertiva em Detectar e Reagir: Maturidade 5 (Optimized)

Mas vamos deixar isto para uma próxima vez…

Obrigado pela leitura e muito sucesso para o seu #SOC.

Continue o trabalho, nós precisamos de você!